Hoje assistimos a grandes interrupções na infraestrutura informática a nível global, afetando companhias aéreas, bancos, hospitais, serviços de emergência, empresas de telecomunicações, meios de comunicação, processamento de pagamentos, entre outros. [1] [2]

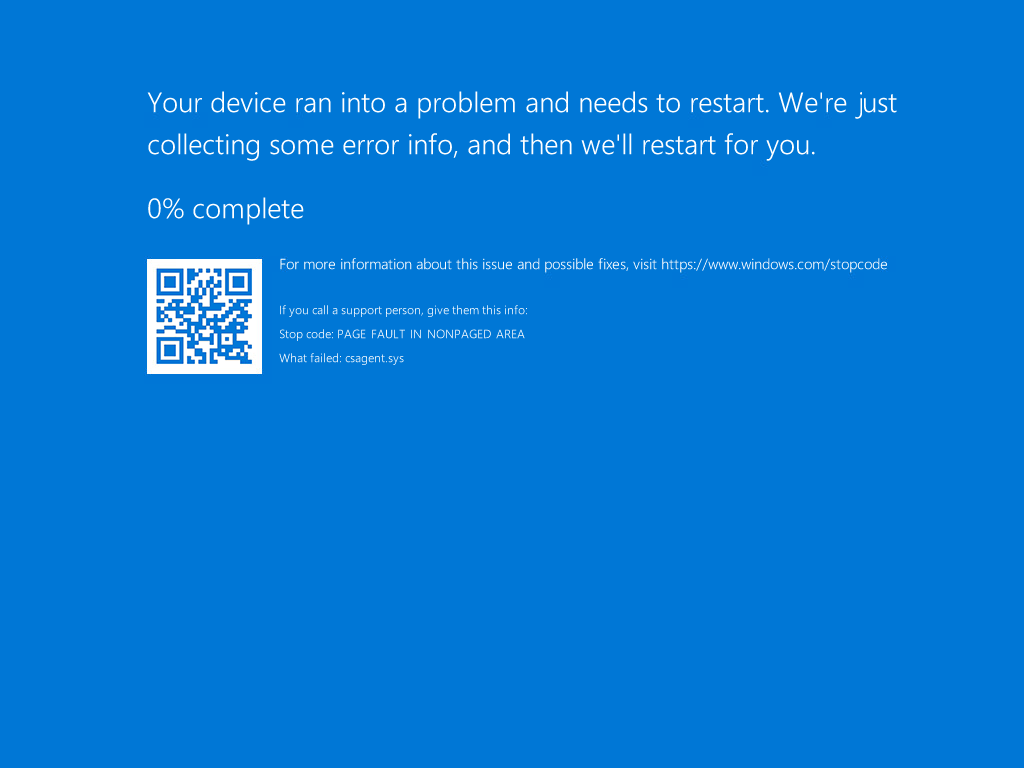

A causa raiz parece ser uma atualização defeituosa lançada pela CrowdStrike, uma empresa de cibersegurança, para o Falcon Sensor, a sua solução de proteção de Endpoints, que fez com que o muitos computadores bloqueassem e não ligassem corretamente, mostrando um erro ecrã azul (Blue Screen).

Numa situação não-relacionada, os serviços de Cloud do Microsoft Azure também tiveram problemas importantes durante o “problema CrowdStrike”, uma interrupção do Azure na região central dos EUA (ID: 1K80-N_8) – esses problemas com o Azure parecem já estar na sua maioria resolvidos. [3]

Solução para administradores de sistemas

Como os computadores não estão a arrancar, terão de ser intervencionados individualmente.

A solução parece ser:

1. Boot into Safe mode or the Windows Recovery Environment

2. Run the command:

del "C:\Windows\System32\drivers\CrowdStrike\C-00000291*.sys"

3. RebootConclusões principais

- Os fornecedores de software e hardware têm uma grande responsabilidade e devem testar exaustivamente seus produtos – tanto com ferramentas automatizadas quanto manualmente

- Os fornecedores devem fazer lançamentos graduais de atualizações de software, com monitorização em tempo real para detetar problemas e problemas relatados pelos clientes

- Não lançar atualizações significativas a uma sexta-feira!

- Os fornecedores devem fornecer opções ou ferramentas fáceis para controlar as atualizações: atrasar as atualizações por X dias e desactivar completamente as atualizações devem estar ser sempre opções disponíveis para administradores de TI

- Para as empresas em geral, devem ter mecanismos para atrasar ou aprovar manualmente atualizações para toda a sua infraestrutura de TI – infelizmente isto nem sempre é fácil e depende em grande parte das opções fornecidas (ou não fornecidas) pelos Fornecedores.

Lembre-se que os 3 princípios básicos da Cibersegurança são Confidencialidade, Integridade e Disponibilidade, na procura pela segurança dos sistemas devemos atentos a questões como esta, que acabam por causar tantas interrupções quanto um grande Ciberataque.

Devemos também estar cientes de que a cibersegurança é, em grande parte, uma gestão de riscos e um ato de equilíbrio entre esses três pilares.